本文档将为您介绍如何通过 Web 应用防火墙(WAF)进行规则防护设置,以防护 Web 攻击。

背景信息

Web 应用防火墙(WAF)使用基于正则的规则防护引擎和基于机器学习的 AI 防护引擎,进行 Web 漏洞和未知威胁防护。

WAF 规则防护引擎,提供基于安全 Web 威胁和情报积累的专家规则集,自动防护 OWASP TOP10 攻击。目前防护 Web 攻击包括: SQL 注入、XSS 攻击、恶意扫描、命令注入攻击、Web 应用漏洞、Webshell 上传、不合规协议、木马后门等12类通用的 Web 攻击。

WAF 规则防护引擎,支持规则等级划分,用户可根据实际业务需要进行规则防护等级设置,并支持对规则集规则或单条规则进行开关设置,可以对 WAF 预设的规则进行禁用操作,同时提供基于指定域名 URL 和规则 ID 白名单处置策略,进行误报处理。

操作步骤

域名规则防护引擎设置

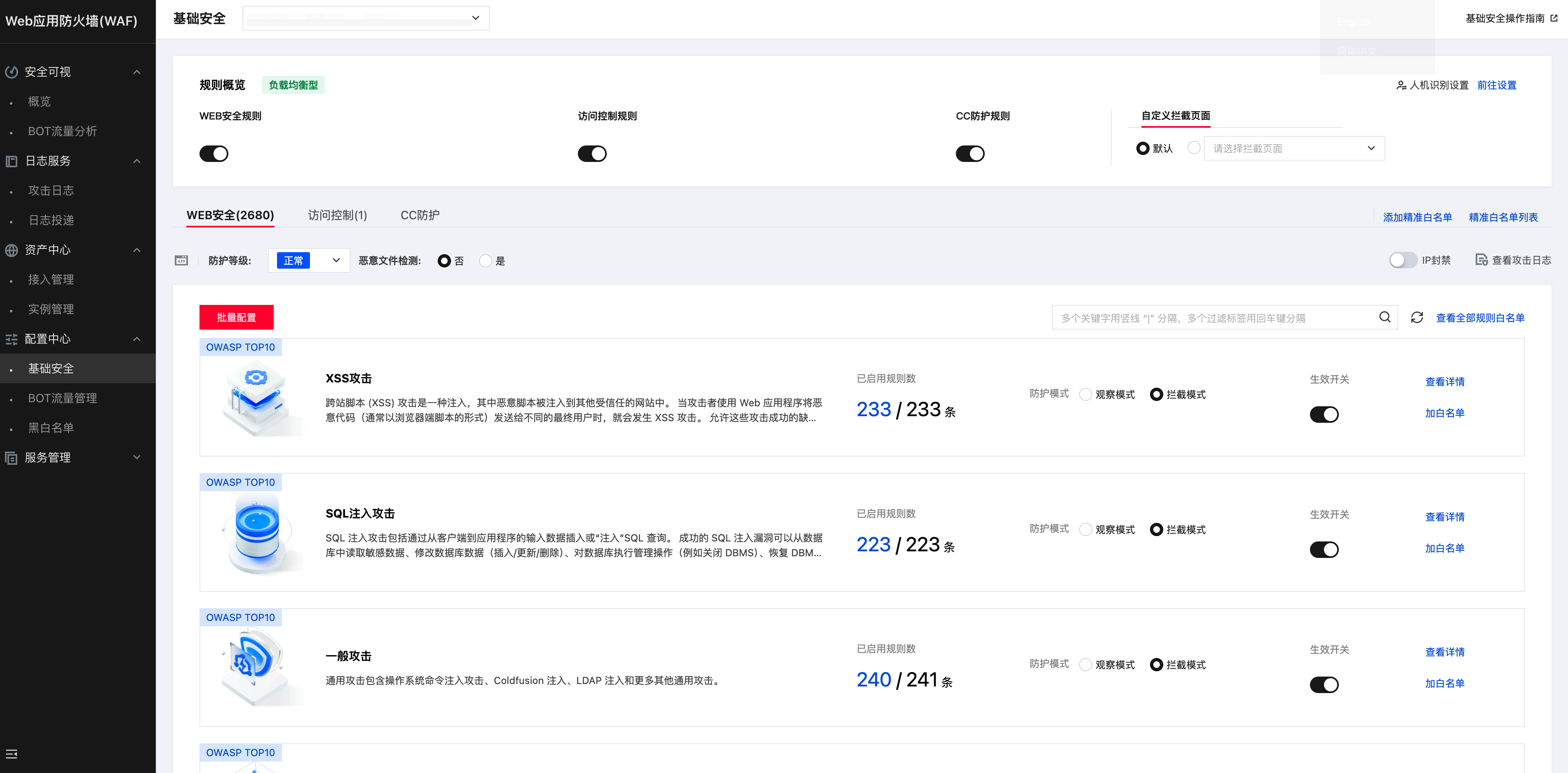

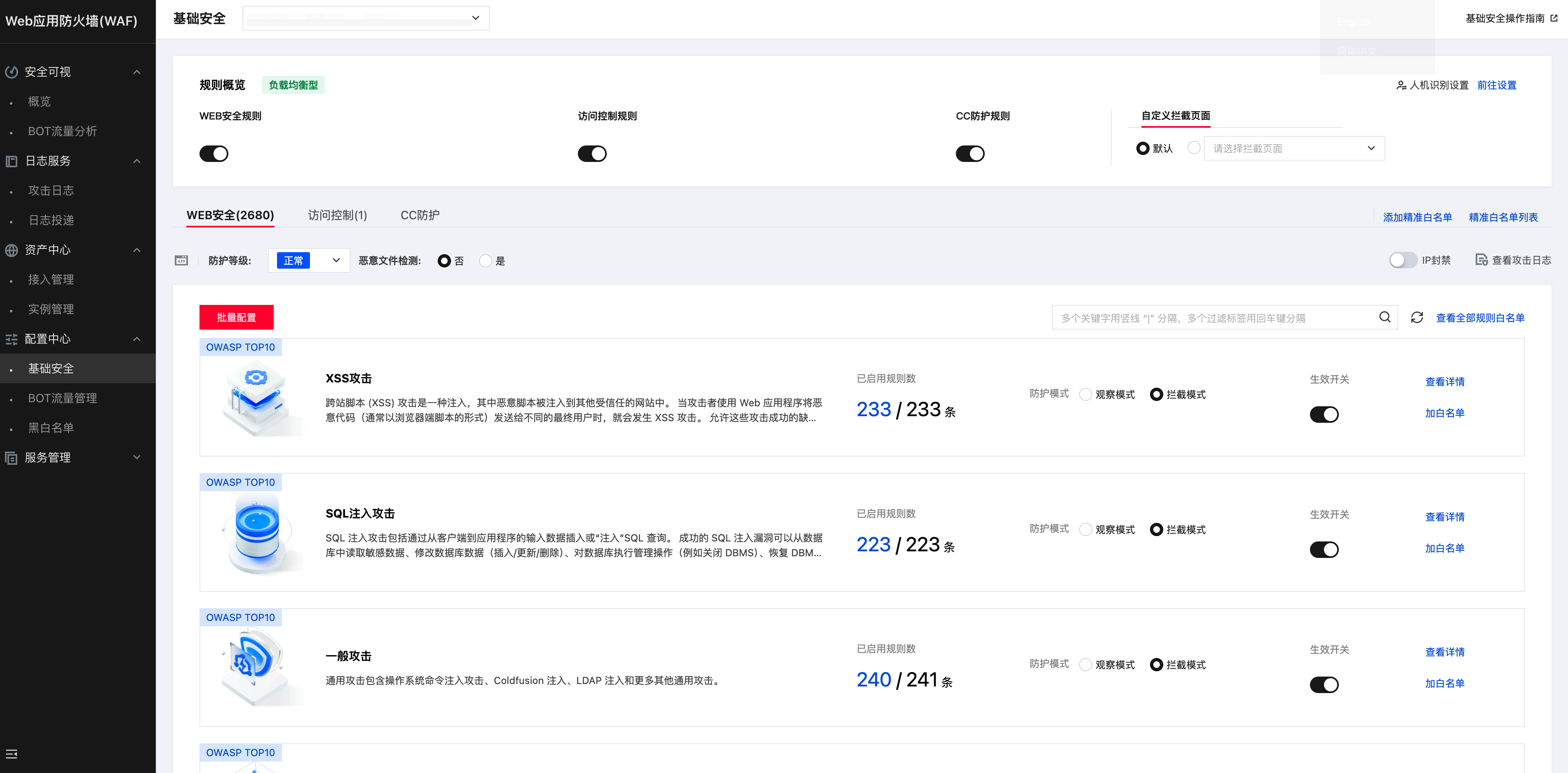

- 登录 Web 应用防火墙控制台,在左侧导航栏中,选择【配置中心】>【基础安全】>【WEB安全】。

- 在防护设置页面,对 Web 基础防护中的防护模式、防护等级、以及恶意文件检测方式进行配置,同时支持开启防扫描功能,并设置 IP 封禁规则。

字段说明:

- 规则引擎开关:默认开启。开关关闭后,经过 WAF 的域名请求将不进行规则引擎威胁处理。

- 防护模式:规则引擎工作模式,默认为拦截。

- 观察:不阻断攻击请求,进行预警,产生观察日志。

- 拦截:直接阻断 Web 攻击请求,产生拦截日志。

- 防护等级:规则引擎防护等级,默认为正常。

- 正常:检测常见 Web 应用攻击。用户发现默认等级下存在较多误拦截,或者业务存在较多不可控的用户输入时(含有富文本编辑器的网站),建议您选择该模式。

- 严格:严格检测 SQL 注入、XSS 攻击、命令执行等 Web 应用攻击,默认模式。

- 规则管理:通过规则管理,用户可查看规则引擎信息并对规则引擎进行设置,包括查看攻击分类、查看规则等级包含的规则内容、规则集更新动态,同时可对单条规则进行开关设置,添加基于域名 URL 和规则 ID 的白名单。

- 支持的解码类型:当前规则引擎默认支持以下解码类型,暂不支持手动设置。

- URL 解码(多重解码)、javascript Unicode 解码、注释处理、空格压缩、UTF-7 解码、HTML 实体解码、Multipart 解析、JSON 解析、XML 解析、Form 解析。

- 批量配置:支持对多个威胁类型进行统一的默认设置。

查看规则分类

- 进入规则引擎设置页面。

- 方式1:登录 Web 应用防火墙控制台,在左侧导航栏中,选择【资产中心】>【接入管理】,进入域名列表管理页面,选择任意域名,点击操作列的【防护配置】按钮,进入域名的Web安全防护配置页面,查看规则详情。

- 方式2:

- a.登录 Web 应用防火墙控制台,在左侧导航栏中,选择【配置中心】>【基础安全】。

- b.在域名列表中,单击需要防护的域名,进入【Web安全】设置页面,进入规则引擎页面。

- 进入规则库管理页面

登录 Web 应用防火墙控制台,在左侧导航栏中,选择【服务管理】>【Web规则库】,可查看当前 WAF 支持防护的攻击分类描述和规则更新动态信息。

当前 WAF 支持防护的攻击分类如下:

| 攻击分类 | 攻击描述 |

|---|---|

| XSS 攻击 | 跨站脚本(XSS)攻击是一种注入,其中恶意脚本被注入到其他受信任的网站中。 当攻击者使用 Web 应用程序将恶意代码(通常以浏览器端脚本的形式)发送给不同的最终用户时,就会发生 XSS 攻击。 允许这些攻击成功的缺陷非常普遍,并且发生在 Web 应用程序在其生成的输出中使用来自用户的输入而不对其进行验证或编码的任何地方。 攻击者可以使用 XSS 向毫无戒心的用户发送恶意脚本。 最终用户的浏览器无法知道该脚本不应受信任,并且会执行该脚本。 由于它认为脚本来自可信来源,因此恶意脚本可以访问浏览器保留并与该站点一起使用的任何 cookie、会话令牌或其他敏感信息。 这些脚本甚至可以重写 HTML 页面的内容。 |

| XSS 攻击(扩展) | 跨站脚本攻击的扩展规则集,相比于标准规则集检测范围更广,检测内容更宽,检测能力更强,但是需要容忍一定的规则误报。 |

| SQL 注入攻击 | SQL 注入攻击包括通过从客户端到应用程序的输入数据插入或“注入”SQL 查询。 成功的 SQL 注入漏洞可以从数据库中读取敏感数据、修改数据库数据(插入/更新/删除)、对数据库执行管理操作(例如关闭 DBMS)、恢复 DBMS 文件中存在的给定文件的内容,并在某些情况下向操作系统发出命令。 SQL 注入攻击是一种注入攻击,其中 SQL 命令被注入到数据平面输入中,以影响预定义 SQL 命令的执行。 |

| SQL 注入攻击(扩展) | SQL 注入攻击的扩展规则集,相比于标准规则集检测范围更广,检测内容更宽,检测能力更强,但是需要容忍一定的规则误报。 |

| 一般攻击 | 通用攻击包含操作系统命令注入攻击、Coldfusion 注入、LDAP 注入和更多其他通用攻击。 |

| 一般攻击(扩展) | 通用攻击的扩展规则集,相比于标准规则集检测范围更广,检测内容更宽,检测能力更强,但是需要容忍一定的规则误报。 |

| 已知弱点 | 已知弱点主要用来检测各种应用、Web服务器、中间件等出现的远程任意代码执行漏洞、远程任意命令执行漏洞、路径遍历漏洞、开放重定向漏洞、未授权访问漏洞等。 |

| 恶意机器人 | 恶意机器人检测主要用来检测 Web 扫描器,脚本批量获取工具等恶意工具。 |

规则管理

- 登录 Web 应用防火墙控制台,在左侧导航栏中,选择【配置中心】>【基础安全】,选择需要管理的域名后,进入 WEB安全页面。

- 在 WEB 安全管理页面,支持规则的开启、关闭、观察模式管理,并提供将规则添加至白名单的能力。

备注:所有规则默认为开启拦截模式。

- 用户可以通过“规则等级”、“攻击分类”、“CVEID”或输入“规则 ID”进行规则集搜索,查看特定规则并进行操作。

说明:

严格规则等级包含正常和严格规则。